– 4个新公告

– 2个新问题

✓ 九月有 47 位新成员加入

✓ 所有时间发布了 2,208 篇帖子

✓ 所有时间有 2,024 位成员加入

✓ 九月有 47 位新成员加入

✓ 所有时间发布了 2,208 篇帖子

✓ 所有时间有 2,024 位成员加入

本主题介绍如何验证 IRIS Web 服务或 Web 客户端收到的消息中的安全元素(并自动解密任何加密内容)。

IRIS 网络服务和网络客户端可以验证入站 SOAP 消息的 WS-Security 标头元素,以及自动解密入站消息。

IRIS Web 服务和 Web 客户端还可以处理已签名的 SAML 断言令牌并验证其签名。但是,验证 SAML 断言的详细信息是您的应用程序的责任。

如果使用安全策略,所有上述活动都是自动的。

在所有场景中,IRIS 都使用其根颁发机构证书集合;请参阅设置和其他常见活动。

WS-Security 标头要验证任何入站 SOAP 消息中包含的 WS-Security 标头元素,请执行以下操作:

Web 服务或 Web 客户端中,设置 SECURITYIN 参数。使用以下值之一:

REQUIRE — Web 服务或 Web 客户端验证 WS-Security 标头元素,如果不匹配或缺少此元素,则会发出错误。ALLOW — Web 服务或 Web 客户端验证 WS-Security 标头元素。在这两种情况下,Web 服务或 Web 客户端都会验证 & 标头元素。它还会验证标头中 SAML 断言中的 WS-Security 签名(如果有)。如果合适,还会解密消息。

如果验证失败,则返回错误。

签名然后加密(使用对称密钥时):

以下示例使用对称密钥进行签名和加密。它使用消息接收者的公钥创建一个

// create UsernameToken

set userToken=##class(%SOAP.Security.UsernameToken).Create("_SYSTEM","SYS")

//get credentials of message recipient

set x509alias = "servernopassword"

set cred = ##class(%SYS.X509Credentials).GetByAlias(x509alias)

//get EncryptedKey element

set enc=##class(%XML.Security.EncryptedKey).CreateX509(cred,$$$SOAPWSEncryptNone)

do client.SecurityOut.可以在同一条消息中加密和签名。在大多数情况下,只需组合前面主题中给出的方法即可。本主题讨论了多种场景。

要签名然后加密(使用非对称密钥时),请执行以下操作:

或者按照加密 SOAP 主体中的步骤进行操作。

要仅加密 SOAP 主体,然后添加数字签名(使用非对称密钥时),请执行以下操作:

要加密任何安全标头元素,然后添加数字签名(使用非对称密钥时),必须使用顶级

1 — 4 进行操作。%XML.Security.EncryptedData的 Create() 类方法。在此过程中,指定所有三个参数:a. 在前面的步骤中创建的加密密钥实例。

b. 要加密的安全标头元素。

c. $$$SOAPWSReferenceEncryptedKey,指定

欢迎来到我的 CI/CD 系列的下一个章节,我们将探讨使用 InterSystems 技术和 GitLab 进行软件开发可以采用的几种方式。

今天,我们来谈谈互操作性。

当您有一个有效的互操作性生产时,您有两个独立的流程:一个是处理消息的可以正常运行的生产流程,另一个是更新代码、生产配置和系统默认设置的 CI/CD 流程。

显然,CI/CD 流程会影响互操作性。 但问题是:

经过将近四年的停顿,我的 CI/CD 系列又回来了! 这些年来,我与多个 InterSystems 客户合作,为不同的用例开发 CI/CD 管道。 希望本文中提供的信息对您有所帮助。

此系列文章探讨了使用 InterSystems 技术和 GitLab 进行软件开发可以采用的几种方式。

我们有一系列激动人心的话题要讨论:但今天,我们来谈谈代码之外的事情 – 配置和数据。

之前我们探讨过代码提升,这在某种程度上是无状态的 – 我们总是从一个(大概)空实例到完整的代码库。 但有时,我们需要提供数据或状态。 不同的数据类型包括:

我们来探讨所有这些数据类型,以及如何先将它们提交到源代码控制工具中,然后进行部署。

系统配置分布在许多不同的类中,但 InterSystems IRIS 可以将大多数类导出为 XML。 首先是一个安全软件包,其中包含以下信息:

所有这些类都提供 Exists、Export 和 Import 方法,允许您在不同的环境之间移动它们。

一些注意事项:

在这一系列文章中,我想向大家介绍并探讨使用 InterSystems 技术和 GitLab 进行软件开发可以采用的几种方式。 我将介绍以下主题:

在本文中,我们将讨论如何构建并部署您自己的容器。

在这一系列文章中,我想向大家介绍并探讨使用 InterSystems 技术和 GitLab 进行软件开发可以采用的几种方式。 我将介绍以下主题:

在本文中,我们将使用 InterSystems Cloud Manager 构建持续交付。 ICM 是一个面向基于 InterSystems IRIS 的应用程序的云配置和部署解决方案。 它允许您定义所需部署配置,ICM 会自动提供这些配置。 有关详情,请参阅 ICM 概述。

在这一系列文章中,我想向大家介绍并探讨使用 InterSystems 技术和 GitLab 进行软件开发可以采用的几种方式。 我将介绍以下主题:

在第一篇文章中,我们介绍了 Git 基础知识、深度理解 Git 概念对现代软件开发至关重要的原因,以及如何使用 Git 开发软件。

在第二篇文章中,我们介绍了 GitLab 工作流 – 一个完整的软件生命周期流程,并介绍了持续交付。

在第三篇文章中,我们介绍了 GitLab 安装和配置以及将环境连接到 GitLab

在第四篇文章中,我们编写了 CD 配置。

在第五篇文章中,我们讨论了容器以及使用容器的方式(和原因)。

在第六篇文章中,我们将探讨运行包含容器的持续交付管道所需的主要组件以及这些组件如何协同运行。

在这篇文章中,我们将构建上一篇文章中探讨的持续交付配置。

在这一系列文章中,我想向大家介绍并探讨使用 InterSystems 技术和 GitLab 进行软件开发可以采用的几种方式。 我将介绍以下主题:

在第一篇文章中,我们介绍了 Git 基础知识,以及为什么对 Git 概念的高层次理解对于现代软件开发如此重要,以及如何使用 Git 开发软件。

在第二篇文章中,我们介绍了 GitLab 工作流 – 一个完整的软件生命周期流程和持续交付。

在第三篇文章中,我们介绍了 GitLab 的安装和配置以及如何将环境连接到 GitLab。

在第四篇文章中,我们编写了 CD 配置。

在 第五篇文章中,我们讨论了容器与如何(以及为什么)使用它们。

在本文中,我们将探讨运行使用容器的持续交付管道所需的主要组件,以及它们如何协同工作。

在这一系列文章中,我想向大家介绍并探讨使用 InterSystems 技术和 GitLab 进行软件开发可以采用的几种方式。 我将介绍以下主题:

在第一篇文章中,我们介绍了 Git 基础知识、深度理解 Git 概念对现代软件开发至关重要的原因,以及如何使用 Git 开发软件。

在第二篇文章中,我们介绍了 GitLab 工作流 – 一个完整的软件生命周期流程,并介绍了持续交付。

在第三篇文章中,我们介绍了 GitLab 安装和配置以及将环境连接到 GitLab

在第四篇文章中,我们编写了 CD 配置。

在这篇文章中,我们将介绍容器以及使用容器的方法(和原因)。

在这一系列文章中,我想向大家介绍并探讨使用 InterSystems 技术和 GitLab 进行软件开发可以采用的几种方式。 我将介绍以下主题:

在第一篇文章中,我们介绍了 Git 基础知识、深度理解 Git 概念对现代软件开发至关重要的原因,以及如何使用 Git 开发软件。

在第二篇文章中,我们介绍了 GitLab 工作流 – 一个完整的软件生命周期流程,并介绍了持续交付。

在第三篇文章中,我们介绍了 GitLab 安装和配置以及将环境连接到 GitLab

在这篇文章中,我们将介绍编写 CD 配置。

首先,我们需要多个环境以及与之对应的分支:

| 环境 | 分支 | 交付 | 有权提交的角色 | 有权合并的角色 |

|---|---|---|---|---|

| 测试 | master | 自动 | 开发者、所有者 | 开发者、所有者 |

| 预生产 | preprod | 自动 | 无 | 所有者 |

| 生产 | prod | 半自动(按下按钮进行交付) | 无 |

所有者 |

作为示例,我们将使用 GitLab 流程开发一个新功能,并使用 GitLab CD 进行交付。

在这一系列文章中,我想向大家介绍并探讨使用 InterSystems 技术和 GitLab 进行软件开发可以采用的几种方式。 我将介绍以下主题:

在上一篇文章中,我们介绍了 Git 基础知识、深度理解 Git 概念对现代软件开发至关重要的原因,以及如何使用 Git 开发软件。 我们的侧重点仍是软件开发的实现部分,但本部分会介绍:

大家都搭建了测试环境。

有些人很幸运,可以在完全独立的环境中运行生产。

-- 佚名

.

在这一系列文章中,我想向大家介绍并探讨使用 InterSystems 技术和 GitLab 进行软件开发可以采用的几种方式。 我将介绍以下主题:

第一部分将介绍现代软件开发的基础 – Git 版本控制系统和各种 Git 流程。

要使用

WS-Security 标头,如创建和添加 请注意,此步骤还会创建并添加

%XML.Security.Signature的 Create() 类方法。例如: set dsig=##class(%XML.Security.Signature).Create(dkt)

此方法返回 %XML.Security.Signature 的实例,该实例表示 HMAC-SHA1 摘要算法计算,使用

WS-Security 标头元素。为此,请调用 Web 客户端或 Web 服务的 SecurityOut 属性的 AddSecurityElement() 方法。对于参数,请指定上一步中创建的签名对象。例如: do .SOAP 消息。请参阅添加安全标头元素中的一般注释。例如,以下客户端代码对 SOAP 主体和 进行加密:

// Create UsernameToken

set userToken=##class(%SOAP.Security.UsernameToken).进行加密

要使用

WS-Security 标头,如创建和添加 请注意,此步骤还会创建并添加

%XML.Security.EncryptedData 的 Create() 类方法。在此过程中,请指定以下参数:a. 派生密钥令牌

b. 要加密的项目。省略此参数可加密正文。

c. 指定 $$$SOAPWSReferenceDerivedKey。

例如,加密

set refopt=$$$SOAPWSReferenceDerivedKey

set encryptedData=##class(%XML.Security.EncryptedData).Create(dkenc,userToken,refopt)

或者,加密正文:

set refopt=$$$SOAPWSReferenceDerivedKey

set encryptedData=##class(%XML.Security.HI 各位开发者们,

📅2024年9月23日🕑14:00-15:30🕞,InterSystems将举办线上研讨会,点击🔔此处🔔报名参会。

此次研讨会以“面向未来的数据平台——InterSystems IRIS五大亮点提速数据潜力挖掘与AI应用”为主题,帮助您了解InterSystems IRIS数据平台的五大亮点:

IRIS 支持 WS-SecureConversation 1.4 定义的

通常,会同时执行加密和签名。为简单起见,本主题分别介绍这些任务。有关结合加密和签名的信息,请参阅结合加密和签名。

SOAP 消息的指定部分进行加密、签名或同时执行这两种操作。

要生成和使用

可以从该实体的请求消息中包含的 X.509 证书中获取公钥。或者可以提前获取它。

P_SHA1 算法从原始对称密钥计算出一个新的对称密钥。这将创建一个引用

对这些活动使用不同的对称密钥被认为是一种很好的做法,这样就可以减少用于分析的数据量。

在 IRIS 中,派生密钥令牌也可以基于另一个派生密钥令牌。

作为参考,本节描述了后面几节中需要的常见活动。它描述了如何创建 WS-Security 标头。您可以使用以下步骤或各小节中描述的变体。

%soap.InterSystems IRIS 数据平台作为关系数据库使用时,传统上以行为单位存储数据。现在,由于底层数据结构的灵活性,您也可以按列存储数据。虽然每种选择都有其优点,但在列中存储数据(称为列式存储)可以在数据分析的业务中显著提高各种用例的性能。列存储自2022.2 版的IRIS起做实验功能引入, 2023.1 起正式支持,到目前已经迭代了几个版本。

假设一家公司使用基于行的存储来保存收到的所有订单数据,跟踪订单 ID、订单日期、客户、优先级、状态和总金额等数据,使用行存储可以被示意为下面的图形:

每一行数据在逻辑上对应一个订单,单行中的所有数据在物理上存储在一起。

这种模式便于快速添加或更新订单。订单可以一次添加一个,数据库的每次写入正好对应一行。当发生了订单的事务,除了要更改的行之外,无需访问或更新表中的任何数据。

让我们考虑另外的情况:假设公司想找到每个月的平均销售收入。为此,您只需要两列的信息: 订单日期和总金额。但是,如果使用基于行的存储,则必须检索每个订单的所有数据才能获得此信息。即使在 OrderDate 列上使用了索引,仍需要读取日期范围内每个订单的完整行,才能获得总金额。如果订单数量较多,这样做的效率会非常低。

这就是列式存储的作用所在。数据不是按行存储在一起,而是按列存储在一起。从逻辑上讲,表和数据之间的关联保持不变。改变的只是物理存储方法。

还可以创建隐式

Nonce 属性,该属性包含用于 nonce 值。这向消息接收者表明派生密钥令牌是隐含的,并且是从引用的令牌派生的。要创建隐式

Implied 属性设置为 1。 set dkt.Implied=1

WS-Security 标头元素。使用

SHA1 哈希在此变体中(仅适用于 Web 服务),发送者不在消息中包含 SHA1 哈希。Web 服务可以引用在入站消息中收到的

使用前面的一般程序,但需做以下更改:

2-4 是可选的。.5(不要添加 6 中,当您使用 Create() 创建派生密钥令牌时,若要使用从客户端收到的 指定 $$$SOAPWSReferenceEncryptedKeySHA1

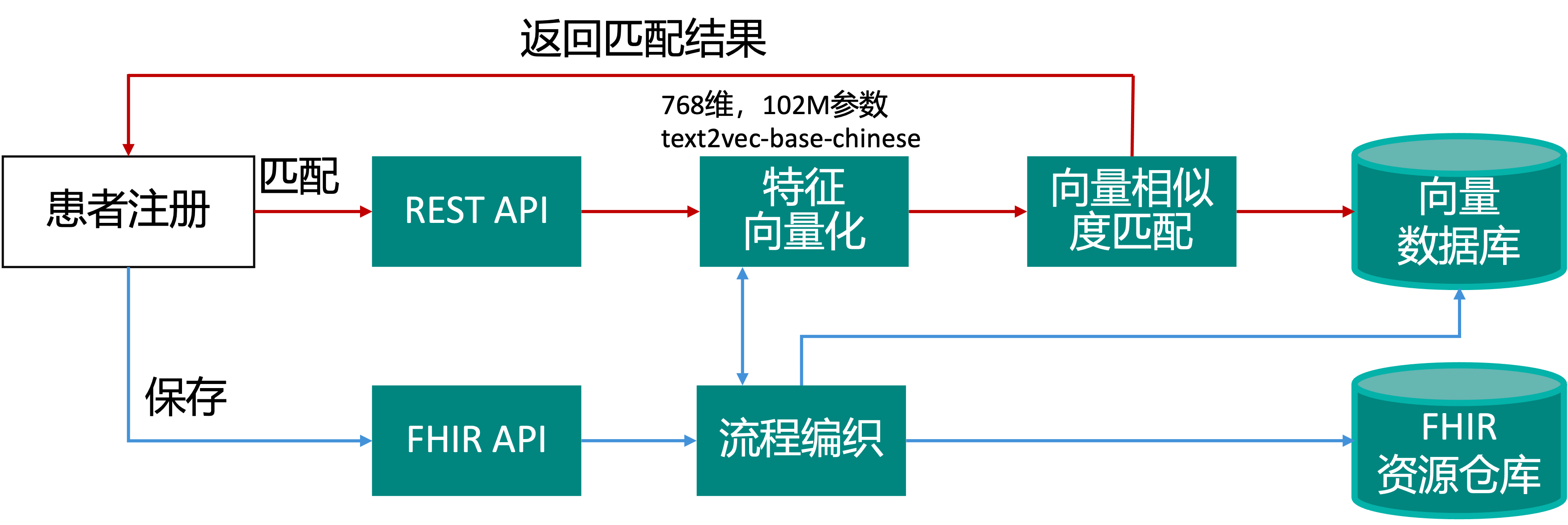

使用向量搜索在 IRIS for Health 上运行的病人相似性比较演示。 使用向量搜索计算相似度,在向量基础上比较不同病人之间的个人属性,如姓名、出生日期、地址等。得分越高,被比较的病人越有可能是同一个人。 本演示程序使用 sentence-transformers model 将文本转换为向量,然后使用 IRIS 向量函数来存储、读取和比较向量。

默认情况下,Exclusive XML Canonicalization进行规范化,

<CanonicalizationMethod Algorithm="http://www.w3.org/2001/10/xml-exc-c14n#">

要使用包容性 XML 规范化来规范化此元素,请执行以下操作:

Set sig.SignedInfo.CanonicalizationMethod.Algorithm=$$$SOAPWSc14n

其中 sig 是 %XML.Security.Signature 的实例。

在这种情况下,

<CanonicalizationMethod Algorithm="http://www.w3.org/TR/2001/REC-xml-c14n-20010315">

WS-Security 1.1 功能使 Web 客户端能够确保收到的 SOAP 消息是响应 Web 客户端发送的原始请求而生成的。客户端请求通常经过签名,但并非必须如此。在此机制中,Web 服务将

默认情况下,签名的摘要值是通过 SHA-1 算法计算的,安全标头中的

<DigestMethod Algorithm="http://www.w3.org/2000/09/xmldsig#sha1"></DigestMethod>

<DigestValue>waSMFeYMruQn9XHx85HqunhMGIA=</DigestValue>

可以为签名指定不同的摘要方法。为此,调用 %XML.Security.Signature 实例的 SetDigestMethod() 方法。对于参数,请使用以下宏之一(包含在 %soap.inc 文件中):

$$$SOAPWSsha1 (the default)-$$$SOAPWSsha256

$$$SOAPWSsha384

$$$SOAPWSsha512

do sig.SetDigestMethod($$$SOAPWSsha256)

默认情况下,签名值是通过 RSA-SHA256 算法计算的,安全标头中的

<SignatureMethod Algorithm="http://www.w3.org/2000/09/xmldsig#rsa-sha256"></SignatureMethod>

.要添加在签名的 SAML 断言中使用证书的数字签名,请执行以下操作:

%soap.inc 包含文件,它定义了可能需要使用的宏。 set utoken=##class(%SOAP.Security.UsernameToken).Create("_SYSTEM","SYS")

Holder-of-key 方法的SAML 令牌。SAML 断言作为 CreateX509() 类方法的第一个参数。例如: set signature=##class(%XML.Security.EncryptedKey).CreateX509(signedassertion)

WS-Security 标头元素。为此,请调用 Web 客户端或 Web 服务的 SecurityOut 属性的 AddSecurityElement() 方法。对于参数,请指定上一步中创建的签名对象。例如: do ..SecurityOut.AddSecurityElement(dsig)

SOAP 消息。此示例显示了对其响应消息进行签名的 Web 服务。

为了使此示例在自己的环境中运行,请首先执行以下操作:

IRIS 中,创建名为 servercred 的凭证。执行此操作时,还要加载私钥文件并提供其密码(这样 Web 服务在签署其响应消息时就不必提供该密码。)该 Web 服务指的是具有此确切名称的 IRIS 凭证集。

Class DSig.DivideWS Extends %SOAP.WebService

{

/// Name of the Web service.

Parameter SERVICENAME = "DigitalSignatureDemo";

/// SOAP namespace for the Web service

Parameter NAMESPACE = "http://www.myapp.org";

/// use in documentation

Method Divide(arg1 As %Numeric = 2, arg2 As %Numeric = 8) As %Numeric [ WebMethod ]

{

Do .本主题介绍如何向 IRIS Web 服务和 Web 客户端发送的 SOAP 消息添加数字签名。

通常,会同时执行加密和签名。为简单起见,本主题仅介绍签名。有关结合加密和签名的信息,请参阅主题结合加密和签名。

主题使用派生密钥令牌进行加密和签名描述了向 SOAP 消息添加数字签名的另一种方法。

可以使用数字签名来检测消息是否被篡改,或者简单地验证消息的某一部分是否确实由所列实体生成。与传统的手工签名一样,数字签名是对文档的附加,只有文档的创建者才能创建,并且不容易伪造。

IRIS 对 SOAP 消息的数字签名的支持基于 WS-Security 1.1。反过来,WS-Security 遵循 XML 签名规范。根据后者的规范,要对 XML 文档进行签名:

此信息可以包含在X.509 证书或签名的 SAML 断言的二进制安全令牌的直接引用。在后一种情况下,必须在添加

此信息还可以让收件人验证您是公钥/私钥对的所有者。

以下示例调用 Web 客户端并发送已加密的

Set client=##class(XMLEncrSecHeader.Client.XMLEncrSecHeaderSoap).%New()

// Create UsernameToken

set user="_SYSTEM"

set pwd="SYS"

set userToken=##class(%SOAP.Security.UsernameToken).Create(user,pwd)

//get credentials for encryption

set cred = ##class(%SYS.X509Credentials).GetByAlias("servernopassword")

//get EncryptedKey element and add it

set encropt=$$$SOAPWSEncryptNone ; means do not encrypt body

set enckey=##class(%XML.Security.EncryptedKey).